百度知道漏洞之存在反射型XSS的分析与解决方法

摘要:百度知道百度知道存在反射型XSS,可以做诱惑点击导致蠕虫。/utask/qb/info?callback= 1.加强过滤。2.JSON接口存...

百度知道

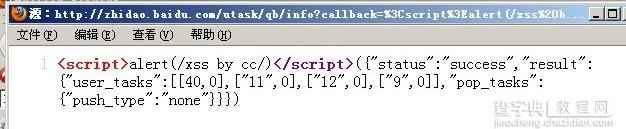

百度知道存在反射型XSS,可以做诱惑点击导致蠕虫。

/utask/qb/info?callback=

1.加强过滤。

2.JSON接口存在风险:

JSON接口需要设置Content-Type 添加:header('Content-type: application/json');

这样即使JSON接口存在跨站漏洞,攻击者也难以利用。

【百度知道漏洞之存在反射型XSS的分析与解决方法】相关文章:

上一篇:

mssql2005 DB权限导出一句话

下一篇:

PHP木马大全 一句话的PHP木马的防范